Per maggiore sicurezza, volevo limitare l'accesso al mio switch Cisco SG300-10 a un solo indirizzo IP nella mia subnet locale. Dopo aver inizialmente configurato il mio nuovo switch poche settimane prima, non ero contento di sapere che chiunque fosse connesso alla mia LAN o WLAN poteva accedere alla pagina di accesso conoscendo solo l'indirizzo IP del dispositivo.

Alla fine ho setacciato il manuale di 500 pagine per capire come bloccare gli indirizzi IP tranne quelli che volevo per l'accesso alla gestione. Dopo un sacco di test e diversi post sui forum di Cisco, l'ho capito! In questo articolo, illustrerò i passaggi per configurare i profili di accesso e le regole dei profili per lo switch Cisco.

Nota: Il seguente metodo che sto per descrivere consente anche di limitare l'accesso a qualsiasi numero di servizi abilitati sul proprio switch. Ad esempio, è possibile limitare l'accesso a SSH, HTTP, HTTPS, Telnet o tutti questi servizi tramite l'indirizzo IP.

Crea profilo e regole per l'accesso alla gestione

Per iniziare, accedi all'interfaccia web per il tuo switch ed espandi Sicurezza e quindi espandere Metodo di accesso Mgmt. Vai avanti e clicca Profili di accesso.

La prima cosa che dobbiamo fare è creare un nuovo profilo di accesso. Di default, dovresti vedere solo il Solo console profilo. Inoltre, noterai in alto che Nessuna è selezionato accanto a Profilo di accesso attivo. Una volta che abbiamo creato il nostro profilo e le regole, dovremo selezionare il nome del profilo qui per attivarlo.

Ora fai clic sul Inserisci e questo dovrebbe far apparire una finestra di dialogo in cui potrai dare un nome al tuo nuovo profilo e aggiungere anche la prima regola per il nuovo profilo.

In alto, assegna un nuovo nome al tuo nuovo profilo. Tutti gli altri campi si riferiscono alla prima regola che verrà aggiunta al nuovo profilo. Per Priorità regola, devi scegliere un valore compreso tra 1 e 65535. Il modo in cui Cisco funziona è che la regola con la priorità più bassa viene applicata per prima. Se non corrisponde, viene applicata la regola successiva con la priorità più bassa.

Nel mio esempio, ho scelto una priorità di 1 perché voglio che questa regola venga elaborata per prima. Questa regola sarà quella che consente l'indirizzo IP a cui voglio dare accesso allo switch. Sotto Metodo di gestione, puoi scegliere un servizio specifico o scegliere tutto, il che limiterà tutto. Nel mio caso, ho scelto tutto perché ho solo abilitato SSH e HTTPS e gestisco entrambi i servizi da un computer.

Nota che se vuoi proteggere solo SSH e HTTPS, dovrai creare due regole separate. Il Azione può essere solo Negare o Permesso. Per il mio esempio, ho scelto Permesso poiché questo sarà per l'IP consentito. Successivamente, puoi applicare la regola a un'interfaccia specifica sul dispositivo o puoi lasciarla a Tutti in modo che si applica a tutte le porte.

Sotto Si applica all'indirizzo IP sorgente, dobbiamo scegliere Definito dall'utente qui e poi scegli Versione 4, a meno che tu non stia lavorando in un ambiente IPv6, nel qual caso sceglieresti Versione 6. Ora digita l'indirizzo IP a cui sarà consentito l'accesso e digita una maschera di rete che corrisponda a tutti i bit rilevanti da esaminare.

Ad esempio, dal momento che il mio indirizzo IP è 192.168.1.233, l'intero indirizzo IP deve essere esaminato e quindi ho bisogno di una maschera di rete di 255.255.255.255. Se volessi che la regola si applicasse a tutti sull'intera sottorete, allora userei una maschera di 255.255.255.0. Ciò significherebbe chiunque con un indirizzo 192.168.1.x sarebbe permesso. Questo non è quello che voglio fare, ovviamente, ma spero che questo spieghi come usare la maschera di rete. Si noti che la maschera di rete non è la subnet mask per la propria rete. La maschera di rete dice semplicemente quali bit deve considerare Cisco quando applica la regola.

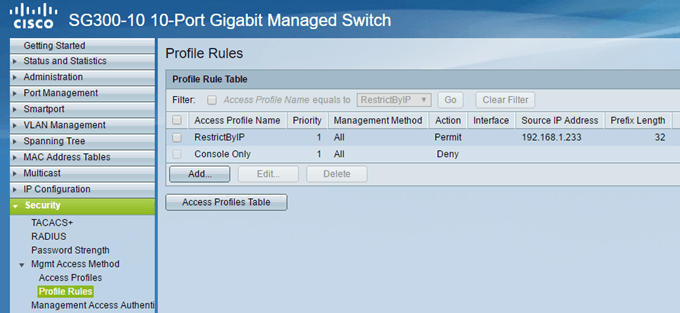

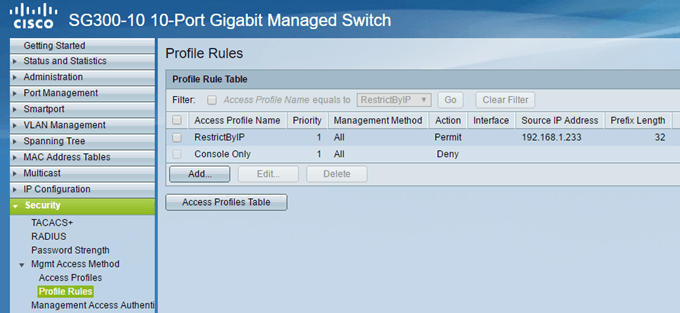

Clic Applicare e ora dovresti avere un nuovo profilo di accesso e regola! Clicca su Regole del profilo nel menu a sinistra e dovresti vedere la nuova regola elencata in alto.

Ora dobbiamo aggiungere la nostra seconda regola. Per fare ciò, fare clic su Inserisci pulsante mostrato sotto Tabella delle regole del profilo.

La seconda regola è davvero semplice. Innanzitutto, assicurati che il nome del profilo di accesso sia lo stesso che abbiamo appena creato. Ora, diamo solo una priorità alla regola 2 e scegliere Negare per il Azione. Assicurati che tutto il resto sia impostato su Tutti. Ciò significa che tutti gli indirizzi IP saranno bloccati. Tuttavia, poiché la nostra prima regola verrà elaborata per prima, l'indirizzo IP sarà consentito. Una volta che una regola è stata abbinata, le altre regole vengono ignorate. Se un indirizzo IP non corrisponde alla prima regola, arriverà a questa seconda regola, dove corrisponderà e sarà bloccata. Bello!

Infine, dobbiamo attivare il nuovo profilo di accesso. Per farlo, torna a Profili di accesso e selezionare il nuovo profilo dall'elenco a discesa in alto (accanto a Profilo di accesso attivo). Assicurati di fare clic Applicare e dovresti essere bravo ad andare.

Ricorda che la configurazione è attualmente salvata solo nella configurazione in esecuzione. Assicurati di andare a Amministrazione - Gestione dei file - Copia / Salva configurazione per copiare la configurazione in esecuzione nella configurazione di avvio.

Se si desidera consentire l'accesso a più di un indirizzo IP allo switch, è sufficiente creare un'altra regola come la prima, ma assegnare una priorità più alta. Dovrai anche assicurarti di cambiare la priorità per il Negare regola in modo che abbia una priorità più alta di tutte le Permesso regole. Se riscontri dei problemi o non riesci a farlo funzionare, sentiti libero di postare nei commenti e cercherò di aiutarti. Godere!